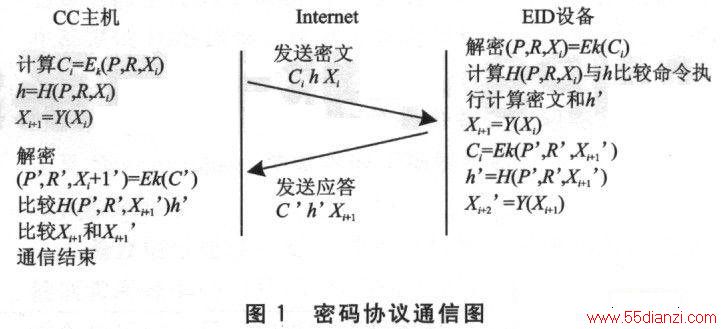

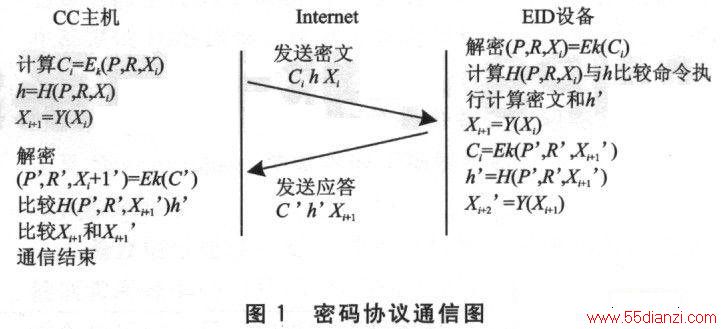

①CC用密钥K加密发送信息P及随机数R和Xi(X;为序列号,初始值Xo为R)得到密文Gi,Gi=Ek(P,R,Xi,);

②CC用Hash函数计算明文信息P和随机数R、xi的哈希值h,h=H(P,R,xi);

③CC计算Xi+l=Y(xi)(序列号更新函数Y(*)计算返回消息应该带有的序列号Xi+1);

④CC把明文P的密文Ci和哈希值h传给EID);

⑤ELD用同样的算法和密钥K解密Ci得到P和R、Xi,(P,R,X。)=Ek(Ci);

⑥EID用相同的哈希函数计算P和R、Xi的哈希值并与收到的哈希值h进行比较,如果正确将继续执行协议;

⑦EID计算x′i+l=Y(Xi);

⑧EID根据P执行相应的动作,并准备好CC需要的数据和确认信息P′;

⑨EID用密钥K加密信息P′、随机数R′和X′i+1得到密文C′i,C′i=Ek(P′,R′,X′i+1);

⑩EID用哈希函数计算明文P′和R′、X′+l的哈希值h′,h′=H(P′,R′,X′i+1);

⑾E1D把C′i和h′发送给CC;

⑿EID计算X′+2=Y(Xi+1),为下一次通信的防重放做好准备;

⒀CC用同样的算法得到P′、R′、X′i+1,(P′,R′,Xi+1)=Ek(Ek(Ek(P′,R′,Xi+1));

⒁CC用相同的哈希函数计算P′、R′、X′i+1的哈希值,与收到的h′比较,如果相同则继续,否则放弃;

⒂比较Xi+1和X′i+1的值是否相等,如果是则从P′中得到需要的信息,继续执行;

⒃CC计算X′i+2=Y(Xi+1),通信完成并为下一次通信做好准备。

如果执行正确,就会有Xi=X′i,Xi+1=x′i+l,Xi+2=X′i+2……

协议的通信流程如图1所示。

在保证系统安全性的前提下,嵌入式系统中算法和模式的选择必须从处理速度和占用内存空间两方面来考虑。此处系统选择的是MD5和RC5算法。

结语

由于各种嵌入式Internet设备的组成和功能干差万别,其网络接入所采用的技术和方案也各不相同,对其安全通信的解决方案的灵活性和适应性要求较高。因此,本文通过对嵌入式Internet提供安全服务的安全机制的需求分析,以目前广泛采用的32位处理器加TCP/IP协议栈接入Internet的方案为实现平台,通过选择基于密码学的安全机制EISCM,对嵌入式Internet的安全问题进行了探讨。但还存在着一些可以进一步完善的问题,主要包括:

①本机制没有提供访问控制服务和抗抵赖服务,可以建立一个数据库,通过认证等服务实现;

②本机制没有提供对攻击的监测功能,可以通过建立一个攻击日志,通过一定的监测方法来记录非法用户对系统的攻击。

上一页 [1] [2]

本文关键字:通信 嵌入式 网络 嵌入式系统-技术,单片机-工控设备 - 嵌入式系统-技术